PASSWORD, ADMIN, QWERTY og 123456

Password, admin, qwerty og 123456! Dette er nogle af de mest brugte passwords. Bruger du et af disse, bør du skifte det, inden du læser videre!

Vores adgang til diverse IT-systemer styres med brugernavne og passwords, som derfor er værdifulde for hackere. Samtidig målretter hackere deres angreb ved blandt andet at udnytte den viden, de har om brugere og deres passwords. Denne viden kan overføres til en række værktøjer, som hjælper hackeren til at ”gætte” et password eller aflæse passwords, f.eks. gennem installation af en keylogger, der registrerer al aktivitet fra tastaturet.

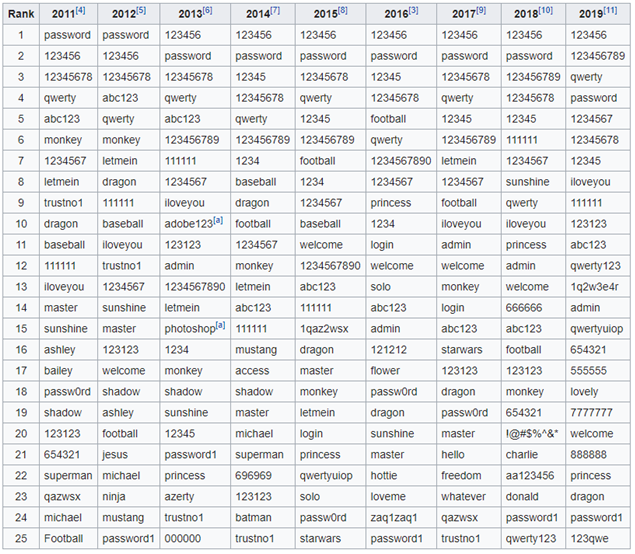

Nedenstående passwords og lignende passwords er super farlige at bruge, fordi de ligger på lange lister over standard passwords. Disse lister bruger hackere til at forsøge at logge ind på alle mulige slags konti på nettet. På samme måde har de lange lister med brugernavne og emails.

De mest anvendte passwords, fordelt pr. år er (1):

Så kan du måske argumentere med, at sandsynligheden for at cyberkriminelle finder lige netop din kombination er meget lille. Men desværre viser virkeligheden noget andet. For hackerne tester naturligvis ikke brugernavn og password manuelt. De har programmer som automatisk tester tusindvis af kombinationer konstant døgnet rundt. Udover at bruge listerne, regner de ondsindede programmer sig også frem til svage passwords.

Når det lykkes programmerne at finde et match, får hackerne adgang til kontoen og kan misbruge den på mange måder - afhængigt af hvad kontoen er til. Det typiske misbrug handler om:

- Økonomisk kriminalitet

- Misbrug af email til spam og salg til spamlister

- Pengeafpresning

- Ødelæggelse (ændre en masse ting)

- Videresalg af information

- Anden form for kriminalitet

Derfor er det ekstra bekymrende at:

37% af danskerne bruger det samme password til flere onlinetjenester. Det viser en undersøgelse fra 2018 som Danmarks Statistik lavede for Digitaliseringsstyrelsen. En hacker skal derfor kun bryde én af disse tjenester, for at få adgang til de øvrige tjenester. Det er naturligvis et alvorligt problem for brugeren, men det kan blive et endnu større problem for den virksomhed, hvor brugeren er ansat.

Hvis medarbejderen genbruger passwords, som bruges til virksomhedens IT-systemer, risikerer virksomheden at blive kompromitteret.

På den måde får den private brugers manglende IT-sikkerhed direkte indflydelse på virksomhedens sikkerhed.

Men genbrug af passwords er ikke det eneste problem.

De fleste medarbejdere tager deres egne smartphones, tablets eller laptops med på arbejde. Og hvis der ikke er styr på sikkerheden her, kan det medføre at det udstyr de tager med på arbejde, kan være inficeret med skadelig software.

Hvis I som virksomhed vurderer at denne risiko er alvorlig, kan I indrette jeres sikkerhedspolitik efter den.

Det kan for eksempel være ved at begrænse netværksadgang for udstyr, der ikke har antivirus installeret.

Den typiske passwordadfærd

For at gøre det nemt for sig selv og samtidig efterleve alle disse krav, når der skal laves nye passwords, udviser mange IT-brugere en uhensigtsmæssig adfærd som f.eks.:

- Hvis passwordet skal være på minimum otte tegn, er det oftest kun på otte tegn.

- Skal passwordet indeholde et stort bogstav, bliver det store bogstav typisk anbragt som det første bogstav i passwordet.

- Hvis passwordet skal indeholde tal, bliver disse gerne placeret til sidst.

- Tal angives ofte mellem 0 og 99, eller som et årstal. Det er også almindeligt at ændre bogstaver med tal, der ligner et bestemt bogstav, eller som ligger tæt ved bogstavet. ”e” bliver f.eks. til ”3”, ”o” bliver til ”0” osv.

- Kravet om specialtegn løses i mange tilfælde ved kun at bruge ét specialtegn. Nogle tegn viser sig at være mere populære end andre. Snabel-a (”@”) og udråbstegn (”!”) er nogle af de mere populære.

- Skal passwordet ændres med faste mellemrum, er der mange brugere, der anvender cykliske ord i form af ord for årstider, kvartaler, måneder osv.

- Nogle ord eller tal er meget populære og går igen i mange passwords. Blandt de mest brugte passwords er som tidligere nævnt bl.a. ”123456”, ”password”, og bogstavrækker som f.eks. ”qwerty”, der følger tasternes rækkefølge på tastaturet.

- Passwordet er det samme som brugernavnet eller en del af det.

- Passwordet består af navne på familie, venner, husdyr osv.

- I forbindelse med en periodisk ændring af passwordet sammensættes et nyt, som er næsten identisk med det tidligere.

Men stop lige engang.

Der er ikke noget godt at sige om den måde at lave passwords på.

Dit kodeord bør IKKE indeholde nogle af nedenstående :

- Dit navn/dit barns navn/din ægtefælles navn/dine forældres navn/din chefs navn

- Navnet på dit kæledyr

- Navne på nære venner eller kolleger

- Navne på dine yndlings fantasy figurer

- Navnet på det operativsystem, du bruger

- Dit telefonnummer/Din nummerplade

- Enhver del af dit CPR-nummer

- Nogen fødselsdato

- Andre oplysninger, som opnås let om dig

- Et ord i en ordbog

- Et sted/Et egenavn

- Enkle mønstre på tastaturet, ligesom qwerty, 3edcvfr4 osv...

- Enhver af de ovennævnte stavet bagfra

- Enhver af de ovenfor efterfulgt eller foranstillet af et enkelt ciffer

I stedet bør du holde dig til IT-sikkerhedseksperternes nye anbefalinger.

De kommer her.

Den nye anbefaling - lange passwords

Indenfor de senere år har anbefalingen ændret sig fra, at vi skulle lave passwords ud fra mærkværdige bogstavssammensætninger skrevet med varierende bogstavtyper, store bogstaver og tal (det kunne se sådan ud: Jabra#123) og til at vi nu skal lave lange passwords. Eller en såkaldt passphrase. Altså en frase, der bliver til en unik kode.

Det skyldes, at førende sikkerhedseksperter har erkendt at hackerrobotter har sværere ved at gætte koder med mange tegn end få tegn (uanset hvordan og med hvilke tegn de er sat sammen) (3). Passwordet bliver heller ikke mere sikkert eller sværere at gætte ved at bruge tal, store og små bogstaver, tegn og lignende. Når hackerrobotter forsøger at gætte et password, gennemgår de typisk alle muligheder. Og dermed er det nemmere at gætte et kort password end et langt. Derfor har robotterne nemmere ved at gætte f.eks. ”Passw01!” end ”detteeretlangtpassword”

I dag anbefaler sikkerhedseksperterne, at vi bruger lange sætninger, som er nemme at huske i stedet for mystiske bogstavs-sammensætninger.

Fantastisk!

For nu er der rent faktisk en chance for, at vi kan huske vores passwords.

Brug f.eks. en stofe fra din yndlingsang, så som "måmantahundenmedsigindihimlen?".

Det kalder vi for nemhedens skyld her DINNYEKODE

Du skal dog stadig ikke bruge det samme password til flere tjenester.

Derfor kan du, for hvert login, bruge din nye kode + stedet med f.eks. 3 karakterer.

cnn.com cnnDINNYEKODE (cnnmåmantahundenmedsigindihimlen?)

Twitter twiDINNYEKODE (twimåmantahundenmedsigindihimlen?)

LinkedIN linDINNYEKODE (linmåmantahundenmedsigindihimlen?)

Du kan enten sætte login-stedet foran eller bagved din passphrase. Jeg anbefaler, at du er konsekvent, så det er nemmere at huske.

Udover at du skal lave laaaaaaange passwords er den tidligere anbefaling om at skifte password jævnligt (ca. hver 3. måned) blevet erstattet med anbefalingerne om kun at skifte password, hvis der er tegn på, at det gamle password er blevet misbrugt. De skyldes, at de fleste holder fast i stort set den samme adgangskode, hvor de blot ændrer et enkelt tegn i deres password, hvilket gør at passwordet stadig er forholdsvist nemt at gætte.

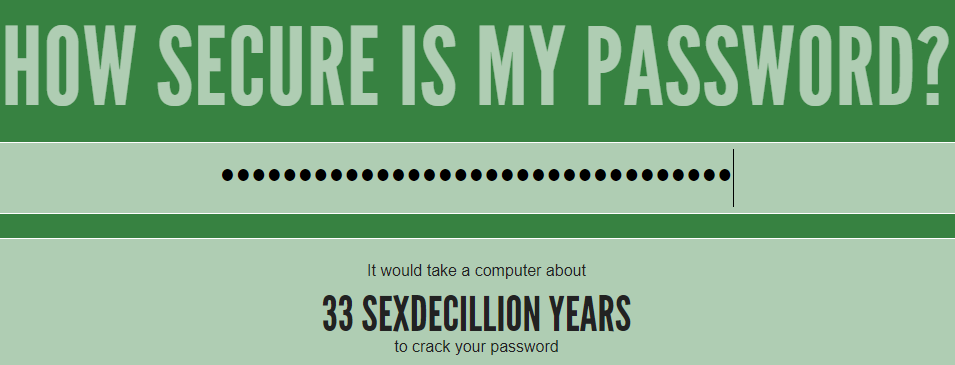

Er du i tvivl om dit password er sikkert nok, kan du teste det online.

Test dit password:

Du kan teste dit password på security.org

Det er en computer, der tjekker, hvor lang tid det vil tage at bryde din kode. Her kan du se at små ændringer i passwordet, har stor betydning for hvor længe det vil tage at bryde passwordet

Her har jeg testet passwordet "linmåmantahundenmedsigindihimlen?"

Computeren vurderer, at det vil tage 33 sextillion år at knække den kode! Så vi kan vist roligt sige, at den kode er godkendt som sikker - og lang nok!

Men er Howsecureismypassword så sikker at bruge?

Ja, siden er sikker at bruge.

Siden har et sikkerhedscertifikat - et såkaldt SSL-certifikat på siden. Det viser sig ved en hængelås i browserbaren. Det betyder, at siden er krypteret og at ingen tredjeparter kan få adgang til det du indtaster på siden. Derudover ligger alt beregning i din browser, så din kode bliver ikke sendt over nettet. For at være helt sikker, kan du besøge siden i ’incognito’ tilstand.

Brug af kode-husker / password-manager

I stedet for selv at komme op med lange kodeord, kan du bruge en kode-husker eller såkaldt password-manager til at lave og huske kodeord for dig.

Det er smart.

Brug en password-manager til at generere tilfældige passwords på mindst 20 tegn. Her kan du have forskellige, lange og komplekse passwords til alle dine logins - uden selv at skulle huske hvert enkelt. Passwordmanagers er låst med et hovedpassword, som selvfølgelig skal være meget stærkt. Gennemskuer hackeren hovedpasswordet, er der adgang til alle dine gemte passwords. Hvis Du benytter en password-manager, så skal du sørge for at du kan eksportere data , så du fortsat kan tilgå dine adgangskoder ved et evt. nedbrud hos tjenesten.

Du bør desuden supplere hovedadgangskoden med fler-faktor-autentifikation, for større sikkerhed.

Brug af login-tjenester

Mange brugere benytter en logintjenester til logge på andre tjenester. Et almindeligt eksempel kunne være login på Endomondo ved hjælp af Facebook.

Fordelen ved login-tjenester er, at du som slutbruger kan nøjes med at skulle huske færre passwords og logge ind færre gange. Ulempen er naturligvis, at du er afhængig af det sikkerhedsniveau, som disse tjenester tilbyder og ikke mindst at sådanne login-tjenester (fx Facebook eller Google) får mulighed for at indsamle oplysninger om brugerens digitale færden. På den baggrund kan vi ikke generelt anbefale for den almindelige bruger at benytte login-tjenester og det skal i den sammenhæng bemærkes, at mange tjenester alligevel får adgang til oplysninger om brugerens færden igennem cookies m.v.

Fremtiden - adgang uden password

Da passwords kan være svære at huske, nemme at gætte, ofte genbruges, og optræder i datalæk, har der i internationale fora været arbejdet på at finde en erstatning for dem.

Med vedtagelsen af FIDO2-standarden er det nu blevet muligt at tilbyde nem og sikker adgang til hjemmesider og operativsystemer, baseret på offentlig/privat nøgle i stedet for passwords.

Autentifikation baseret på FIDO2 løser mange af problemerne forbundet med den klassiske anvendelse af passwords og er samtidig nemt at anvende for brugeren.

For at anvende adgang uden password til f.eks. en online service, skal I have jeres konto registreret og I får så et unikt offentlig/privat nøglesæt. Først skal du som bruger vælge en autentifikator som serviceudbyderen kan acceptere (f.eks. mobiltelefon eller USB hardware-nøgle). Som bruger låser du den valgte autentifikator op med f.eks. fingeraftryk, hardware-nøglens knap eller en PIN kode hvorefter et unikt nøglepar genereres.

Nøgleparret er unikt knyttet til både autentifikatoren, brugerens konto og udbyderen. Den offentlige nøgle sendes til udbyderen, som gemmer den til brug for senere brugervalidering.

Når du som bruger senere tilgår udbyderens service og angiver dit brugernavn, sender udbyderen et stort og tilfældigt tal (en såkaldt ”nonce”) til din enhed. Det eneste du som bruger skal gøre er at låse autentifikatoren op, ligesom under registreringen (f.eks. med fingeraftryk). Enheden finder den relevante private nøgle, krypterer det tilsendte tal med nøglen, og sender resultatet tilbage til udbyderen. Udbyderen validerer det tilsendte ved hjælp af den offentlige nøgle der er gemt for brugeren og kan på den måde bekræfte at brugeren har adgang til sin private nøgle. Er valideringen succesfuld, får du som bruger adgang til servicen.

Ved anvendelse af FIDO2-baseret autentifikation, sendes der således ikke noget password over internettet og udbyderen af den service, du tilgår, gemmer ikke noget password eller anden information, der ikke kan tåle at blive opsnappet eller lækket. Du undgår derfor flere af de risici forbundet med den klassiske anvendelse af password, samtidig med at det er nemt at anvende i daglig brug.

Til slut et par gode råd om, hvordan I fremmer en god password-kultur.

Sådan fremmer I en god password-kultur:

- Stil ikke krav om password kompleksitet, men rådgiv om valg af lange passwords

- Password må ikke genbruges på tværs af systemer

- Password er personlige og må ikke deles

- Tillad kun få forsøg hvis en bruger angiver forkert password (f.eks. 10). Alternativt kan I indlægge en tidsforsinkelse mellem hvert passwordforsøg (et par sekunder)

- Vurder om tvunget passwordskift øger eller forringer sikkerheden

- Anvend single-sign-on for at gøre det nemt for brugerne at tilgå organisationens systemer

- Anvend fler-faktor-autentifikation hvor muligt og som minimum på al fjernadgang og alle privilegerede konti

- Tillad ikke ofte anvendte eller allerede lækkede passwords

- Hjælp brugerne til sikker håndtering af passwords gennem regelmæssige awareness-tiltag

- Gem aldrig et password i browseren

- Brug password-managers, der hjælper brugeren med at håndtere mange passwords

Har du spørgsmål kan du altid få fat i os på salg@iteffect.dk eller tlf. 87 43 10 00.

P.S. Vil du have mere viden om Microsoft Business Central, Office 365, tips og værktøjer til optimering af din IT?

Bliv den første til at få nyhederne direkte i din indbakke. Tilmeld dig her >>